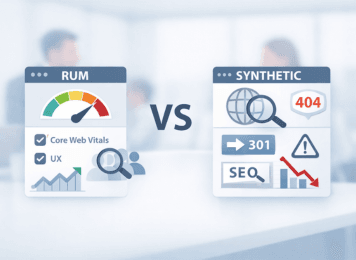

Команди часто покладаються на базову перевірку доступності сайту й бачать зелений статус аптайму навіть тоді, коли SEO-показники та конверсії вже просідають. Після релізу сторінки можуть повертати 200 OK, але водночас втрачати важливі блоки контенту, змінювати редиректи, випадково отримувати noindex або гірше працювати для окремих регіонів і пристроїв. У підсумку сайт формально доступний, але пошук, користувацький досвід і бізнес-результат уже страждають. У цій статті розберемо, чим відрізняються Real User Monitoring (RUM) і синтетичний моніторинг, на які ризики кожен із підходів відповідає найкраще та чому їх не варто протиставляти. Наприкінці у вас буде проста схема, яка допоможе вибрати правильні сигнали для різних SEO-регресій, відрізнити раннє попередження від підтвердження реального впливу та зібрати мінімальний набір перевірок без зайвого шуму й без перетворення моніторингу на технічний посібник.

Моніторинг SEO-регресій: RUM та синтетичні перевірки

Iliya Timohin

2026-03-10

Чому моніторингу аптайму недостатньо для SEO-регресій

Після релізу команда може побачити дуже неприємну картину: сторінки відкриваються, система показує зелений статус, але органічний трафік, заявки або конверсії вже просідають. На перший погляд усе працює, тому проблема не виглядає терміновою. Насправді ж сайт може бути доступним лише формально, тоді як важливі для SEO та бізнесу елементи вже зламані.

Саме тут важливо розрізняти доступність і коректність. Доступність відповідає на запитання, чи сайт узагалі відкривається. Коректність показує, чи сторінка віддає правильний контент, правильні сигнали для пошуку і правильний користувацький сценарій. Якщо сторінка повертає 200 OK, це ще не означає, що вона відрендерилась як слід, зберегла потрібні блоки, веде користувача на правильний URL і не отримала технічних змін, які шкодять індексації.

Базовим шаром тут залишається моніторинг аптайму: він потрібен, щоб швидко побачити, що сайт недоступний або відповідає з помилкою. Але для SEO цього недостатньо, бо значна частина регресій виникає вже після того, як сторінка формально почала віддавати відповідь.

Найчастіше «тихі» SEO-збої виглядають так:

- редирект веде не на той URL або створює цикл, через що пошуковий і користувацький трафік потрапляє не туди, куди планувалось;

- у коді випадково з’являється noindex або блокування в robots, і сторінка починає втрачати видимість без явного падіння доступності;

- у відрендереному HTML зникає H1, CTA або ключовий контентний блок, хоча сервер, як і раніше, повертає 200 OK;

- проблема проявляється лише в одному регіоні, через CDN або певний маршрут доставки контенту, тому базова перевірка не бачить реальної картини;

- після змін у коді погіршуються Core Web Vitals, і сторінка починає слабше працювати для мобільних користувачів та пошукових сигналів якості.

Тому для моніторингу SEO-регресій потрібні дві різні лінзи. Синтетичні перевірки допомагають рано помітити, що саме змінилось або зламалось, а RUM показує, як ці зміни відчули реальні користувачі та де проблема вже впливає на трафік, поведінку і конверсії.

Як синтетичний моніторинг виявляє SEO-регресії

Синтетичний моніторинг — це контрольовані перевірки, які система запускає за заздалегідь визначеним сценарієм, щоб не чекати, поки про проблему повідомлять користувачі або вона проявиться у звітах. Такий підхід добре пояснюють синтетичні тести моніторингу ви не просто питаєте, чи сайт доступний, а регулярно перевіряєте, чи він працює саме так, як очікується.

Для SEO це особливо важливо після релізів, коли сторінка ще може відкриватися, але вже починає віддавати неправильні сигнали для пошуку, зламувати критичні сценарії або втрачати важливі елементи контенту. Саме тут природно вписується синтетичний шар на кшталт MySiteBoost: він допомагає перевіряти SEO-критичну коректність до того, як тихі регресії встигнуть вдарити по ключових точках входу, індексації та конверсійних сценаріях. На практиці найбільшу користь тут дають три типи перевірок.

Перевірка редиректів і статус-кодів

Перевірки статус-кодів і ланцюжків редиректів потрібні не лише для того, щоб переконатися, що URL відповідає без 4xx або 5xx. Для SEO вони важливі ще й тому, що допомагають вчасно помітити неправильний кінцевий URL, зайві хопи, цикли та інші зміни, які погіршують ефективність сканування і ведуть пошуковий або користувацький трафік не туди, куди ви планували.

Синтетичні перевірки можуть регулярно відстежувати:

- статус-коди сторінок: 200, 3xx, 4xx, 5xx;

- зміни у ланцюжках редиректів;

- появу циклічних редиректів;

- зміну кінцевого URL після релізу або оновлення правил маршрутизації.

Такі сигнали особливо важливі для сторінок, через які проходять гроші або ліди. Якщо сторінка реєстрації або оформлення замовлення формально відкривається, але перенаправляє користувача не туди, базова перевірка доступності цього не пояснить. Синтетичний моніторинг якраз і потрібен, щоб рано побачити, що критичний шлях уже зламаний, навіть якщо сайт загалом залишається «зеленим».

Перевірка заголовків і технічних правил

Ще один рівень — контроль заголовків і технічних правил, які легко зламати непомітно для команди, але дуже відчутно для індексації. Сторінка може залишатися доступною, нормально відкриватися у браузері й водночас уже віддавати сигнали, через які пошукові системи почнуть інакше її обробляти.

Тут важливо перевіряти, чи не з’явився випадковий noindex, чи не змінились robots-обмеження, чи не зламались правила кешування, а також чи не змінились критичні заголовки, які впливають на спосіб віддачі сторінки. Такі помилки рідко виглядають драматично в моменті, але можуть поступово зменшувати видимість, ламати індексацію або створювати проблеми після розгортання нових конфігурацій.

Перевірка відрендереного HTML

Найпідступніші SEO-регресії часто ховаються саме у відрендереному HTML, а не у формальній відповіді сервера. Шаблон може віддати 200 OK, але після змін у фронтенді, локалізації або сторонніх скриптах сторінка вже не містить того, що мав би бачити користувач і пошуковий робот.

Тому синтетичні перевірки мають підтверджувати наявність стабільних елементів у фінальному HTML: H1, CTA, ключової фрази, важливого контентного блоку або іншого сигналу коректності сторінки. У MySiteBoost така логіка природно лягає на моніторинг ключових слів, а як приклад раннього виявлення проблем після релізу можна використати перевірки HTML.

Уявімо просту ситуацію: після релізу сторінка продукту продовжує відкриватися, але у відрендереному HTML зникає H1 або кнопка CTA. Для аптайм-перевірки все виглядає нормально, проте користувач бачить неповну сторінку, а пошук отримує слабший контентний сигнал. Саме такі регресії синтетичний моніторинг допомагає знаходити раніше, ніж вони встигнуть розповзтися по трафіку, конверсіях і звітах.

Як зменшити помилкові спрацювання синтетичного моніторингу

Синтетичні перевірки корисні лише тоді, коли команда довіряє їхнім сигналам. Якщо система занадто часто піднімає тривогу через тимчасовий мережевий шум, нестабільний вузол або короткий збій на одному маршруті, алерти дуже швидко перестають сприйматися як щось справді важливе. Саме так і виникає втома від алертів: проблема ще не в моніторингу як такому, а в тому, що сигналів забагато, а впевненості в них замало.

Найпоширеніші причини фальш-тривог зазвичай доволі приземлені:

- нестабільність DNS, коли збій виникає не на рівні самої сторінки, а в ланцюжку резолвінгу й дає короткий шум;

- занадто короткі таймаути або втрати пакетів, через які система фіксує помилку раніше, ніж сторінка встигає коректно відповісти;

- проблема лише в одному регіоні, коли один вузол або маршрут дає збій, але сайт загалом продовжує працювати нормально.

Щоб зменшити шум без втрати чутливості, команди зазвичай спираються на кілька простих правил. Перше — перевірка з кількох регіонів: якщо збій підтверджується не в одній точці, а хоча б у більшості локацій, довіра до такого сигналу значно вища. Саме тому перевірка з кількох регіонів і правило більшості часто працюють краще за одиничну перевірку з одного вузла.

Друге правило — короткі повторні перевірки перед створенням інциденту. Якщо після першого невдалого чеку система робить ще один або два ретраї з малою паузою, це відсікає частину випадкових мережевих стрибків і не дає команді отримувати тривоги через секунди нестабільності, які вже зникли самі.

Третє правило — тимчасове приглушення алертів під час запланованих робіт, релізних вікон або технічного обслуговування. Якщо команда знає, що в конкретний проміжок часу можливі короткі відхилення, краще заздалегідь керувати правилами сповіщень, а не створювати собі хаос у каналах реагування. У міру росту кількості перевірок ця логіка стає ще важливішою, особливо коли йдеться про масштабування моніторингу для кількох регіонів, сценаріїв і команд.

Головна мета тут не в тому, щоб генерувати більше алертів. Потрібні алерти, яким команда довіряє, які мають достатню впевненість і дійсно вимагають реакції, а не змушують щоразу гадати, чи це знову випадковий мережевий шум.

Що RUM показує для Core Web Vitals і SEO

Real User Monitoring, або RUM, — це дані з реальних користувацьких сесій у полі, а не з контрольованого тестового сценарію. Саме тому RUM показує не те, як сторінка мала б працювати в ідеальних умовах, а те, що насправді відбувається на різних пристроях, у різних браузерах, мережах і регіонах. Для SEO та зростання це важливо тому, що RUM дає не просто технічний сигнал, а реальну картину користувацького впливу.

RUM добре показує, де проблема вже стала відчутною для живих людей, а не лише існує як потенційний ризик у конфігурації або коді. Саме тут стає видно, чи погіршення стосується всіх одразу, чи лише окремого сегмента: мобільних користувачів, певної країни, конкретного браузера або одного етапу у сценарії. Якщо, наприклад, після релізу погіршуються показники лише в мобільному Safari або тільки для користувачів із певного регіону, RUM допомагає побачити цю відмінність значно краще, ніж загальна перевірка доступності.

Для Core Web Vitals і UX-сигналів це особливо корисно. RUM дозволяє побачити, як змінюються LCP, INP та інші польові метрики в реальних умовах, а не в лабораторному середовищі. Саме так можна вчасно помітити, що сторінка стала повільнішою не «в середньому по сайту», а для конкретного сегмента трафіку, який важливий для органіки, поведінкових сигналів і конверсій.

Крім продуктивності, RUM добре працює як інструмент пріоритизації. Він допомагає зрозуміти, де технічна зміна вже перейшла в бізнес-проблему: зросли відмови, користувачі частіше залишають сторінку, падає завершення реєстрації або оформлення замовлення, просідають події на певному кроці сценарію. Саме тому RUM не варто сприймати як ще один перевірку доступності. Він не просто відповідає на запитання, чи сторінка доступна, а показує, як зміни на сайті вплинули на досвід реальних користувачів і які проблеми варто виправляти першими.

Щоб поєднувати ці сигнали між різними системами без жорсткої прив’язки до одного вендора, команди часто орієнтуються на стандарт OpenTelemetry. У такому підході легше співвіднести польові метрики, UX-сигнали, технічні події та бізнес-наслідки в одній картині, не змішуючи раннє виявлення проблеми з підтвердженням її реального впливу. У цій моделі RUM працює як шар реального впливу, а MySiteBoost — як синтетичний шар ранньої перевірки коректності.

У підсумку RUM найкраще працює там, де потрібно відповісти на запитання не «що могло зламатися», а «що вже відчули користувачі, у кого саме стало гірше і наскільки це впливає на поведінку та конверсії».

Обмеження RUM і ефект семплінгу

Попри свою цінність, RUM має кілька обмежень, про які варто пам’ятати, щоб не очікувати від нього більшого, ніж він може дати. Це дуже корисний шар спостереження, але він не замінює перевірки коректності й не завжди дає чітку відповідь одразу після релізу.

Перше обмеження — затримка і семплінг. RUM спирається на реальні сесії, тому проблема не завжди стає видимою миттєво. Якщо сторінка має невеликий трафік або збій зачіпає лише частину користувачів, сигнал накопичується повільно. У результаті команда бачить уже наслідок, коли проблема певний час існувала в полі, але ще не набрала достатньо даних, щоб чітко проявитися у звітах.

Друге обмеження — атрибуційний шум. Навіть коли RUM фіксує погіршення, не завжди очевидно, що саме стало його джерелом. На польові метрики та поведінку можуть впливати сторонні скрипти, банери згоди, блокувальники реклами, особливості браузерів, сезонні зміни трафіку або зсув у складі аудиторії. Через це RUM добре показує, що для певного сегмента стало гірше, але не завжди дозволяє одразу безпомилково вказати на конкретний технічний збій.

Третє обмеження — RUM показує вплив, але не завжди причину. Він добре відповідає на запитання, що відчули користувачі, де просіли метрики і на яких сторінках або етапах флоу це сталося. Але якщо потрібно швидко підтвердити, чи зник H1, змінився редирект, з’явився noindex або зламався конкретний блок у відрендереному HTML, тут уже потрібні синтетичні перевірки як швидкий інструмент верифікації.

Саме тому RUM і синтетичний моніторинг найкраще працюють у парі. RUM показує, що відчули користувачі і наскільки це вплинуло на поведінку, а синтетичні перевірки допомагають швидше побачити, що саме зламалось і де шукати джерело регресії.

Коли обирати RUM, синтетичні перевірки або обидва підходи

Нижче — компактна матриця, яка допомагає співвіднести тип ризику, найкращий сигнал і правило для алерту. Вона не претендує на універсальність, але добре показує, де достатньо одного шару, а де без поєднання синтетичних перевірок і RUM команда ризикує або запізнитися з реакцією, або потонути в шумі.

| SEO / бізнес-ризик | Як це виглядає | Найкращий сигнал | Що саме алертити | Типова пастка false positive і як її уникнути |

|---|---|---|---|---|

| Неправильний редирект або цикл | Входи з органіки чи внутрішніх посилань ведуть не туди або не доходять до цільової сторінки | Синтетичні перевірки | Ланцюжок редиректів змінився, з’явився цикл або стало більше ніж 3 хопи | Гео- або CDN-відмінності. Перевіряти з 2–3 локацій і застосовувати правило більшості |

| Випадковий noindex або блокування в robots | Сторінка доступна, але починає втрачати видимість або вилітає з індексу | Синтетичні перевірки | У HTML або технічних правилах з’явився noindex чи robots disallow | A/B-тести, ролі користувачів або куки. Перевіряти анонімно, без персоналізації |

| Зник ключовий контент у відрендереному HTML | Сторінка повертає 200 OK, але H1, CTA або важливий блок більше не відображається | Обидва підходи | Синтетичні перевірки: відсутня контрольна фраза або елемент; RUM: падає взаємодія або конверсії | Динамічний контент і локалізація. Перевіряти стабільні елементи, а не весь текст сторінки |

| Core Web Vitals просіли на мобільних | Падає CTR у мобільному сегменті або погіршується взаємодія в окремій аудиторії | RUM | p75 LCP або INP погіршився для мобільних користувачів чи конкретної країни | Змінився склад трафіку. Порівнювати однакові сегменти й однакові періоди |

| Проблема проявляється лише в одному регіоні | Користувачі з певної країни скаржаться, а глобальний аптайм лишається зеленим | Обидва підходи | Синтетичні перевірки: збій у регіоні підтверджено 2 із 3 перевірок; RUM: у тому ж регіоні зростають помилки або погіршується UX | Один проблемний вузол моніторингу. Використовувати правило більшості, повторні спроби й додаткову перевірку |

| Реєстрація або оформлення замовлення сповільнились | Користувачі частіше кидають процес на середині або рідше завершують цільову дію | Обидва підходи | Синтетичні перевірки: критичний сценарій перевищив поріг часу; RUM: падає конверсія на конкретному кроці | Тимчасові збої платіжних чи сторонніх сервісів. Розділяти рівні важливості й звірятися з релізним вікном |

| Зламались аналітичні теги, скрипти або логіка згоди | Події зникають, дані рвуться, UX погіршується для частини аудиторії | RUM | Різке падіння подій, конверсій або сплеск JS-помилок після змін | Блокувальники та браузерні особливості. Сегментувати за браузером і порівнювати до/після релізу |

| 5xx або timeout для ботів | Частота сканування падає, важливі сторінки обходяться нестабільно | Синтетичні перевірки | 5xx або timeout на критичних URL під час бот-перевірок | Антибот-захист і обмеження частоти. Виносити бот-перевірки в окремі правила і не перевантажувати частотою |

Користуватися цією матрицею варто просто: для кожного ризику визначте одну чітку умову для термінового алерту і один сигнал для спостереження у звітах. Для сторінок із високим впливом, як-от тарифи, реєстрація або оформлення замовлення, найчастіше потрібні обидва підходи: синтетичні перевірки ловлять регресію рано, а RUM показує, наскільки широко вона вже вплинула на реальних користувачів. Саме така комбінація найкраще допомагає відрізняти справжній інцидент від тимчасового шуму.

Мінімальна система моніторингу для SaaS і eCommerce

Для більшості SaaS- і eCommerce-проєктів на старті не потрібні сотні перевірок. У більшості випадків достатньо компактного набору з 10–30 URL, якщо вони підібрані не випадково, а за реальним впливом на органіку, користувацький шлях і конверсії. Логіка проста: моніторити варто не «все підряд», а ті сторінки й сценарії, де регресія найшвидше б’є по видимості, доходу або лідах.

Насамперед до такого набору зазвичай входять пріоритетні типи сторінок:

- сторінки входу з пошуку, які вже приносять органічний трафік і часто першими показують, що після релізу щось пішло не так;

- ключові категорії, лістинги або продуктні сторінки, які впливають на комерційний трафік і внутрішню навігацію;

- сторінки тарифів, порівняння планів або інші комерційні сторінки, де навіть невелика регресія швидко б’є по лідах і заявках;

- сторінки реєстрації, оформлення замовлення, входу або запиту демо, де проблема вже напряму впливає на завершення цільової дії;

- кілька технічно важливих URL, які критичні для індексації, редиректів або шаблонів сторінок.

На практиці йдеться не про перелік усіх можливих URL, а про типи сторінок, які представляють головні сценарії сайту. Для SaaS це можуть бути сторінка з тарифами, сторінка запиту демо, реєстрація, вхід і кілька органічних цільових сторінок. Для eCommerce — ключова категорія, популярна товарна сторінка, кошик, оформлення замовлення і сторінка з високим пошуковим трафіком. Такий підхід дає мінімальний, але репрезентативний зріз без надмірного шуму.

Окремо варто виділити 2–3 критичні сценарії, які команда хоче перевіряти постійно. Зазвичай це реєстрація, оформлення замовлення і вхід або запит демо — залежно від моделі бізнесу. Тут синтетичні перевірки відповідають за раннє підтвердження коректності сценарію, а RUM допомагає побачити, чи ця проблема вже впливає на реальних користувачів, завершення кроків і конверсії.

Ще один корисний принцип — післярелізні контрольні перевірки. Після релізу не потрібно одразу запускати перевірки на всьому сайті з однаковою інтенсивністю. Значно розумніше спочатку прогнати малий набір найважливіших сторінок і критичних сценаріїв: органічні точки входу з пошуку, комерційні сторінки, реєстрацію або оформлення замовлення, а також ключові шаблони, де раніше вже траплялися регресії. Саме цей короткий післярелізний набір часто дає найшвидшу відповідь, чи зміни торкнулися SEO, контентної коректності або конверсійного шляху.

У мінімальній моделі ролі шарів виглядають просто. Синтетичні перевірки відповідають за коректність сторінки і раннє попередження: редиректи, статус-коди, noindex, відрендерений HTML, критичні сценарії. RUM відповідає за реальний вплив і пріоритизацію: де саме стало гірше, для якого сегмента це болить найбільше і чи проблема вже впливає на поведінку та конверсії. Саме така комбінація дає команді практичний старт без зайвого перевантаження моніторингу.

Як зменшити шум алертів

Ефективний моніторинг починається не з кількості перевірок, а з якості реакції на них. Якщо алерт не зрозуміло кому належить, наскільки він критичний і що робити далі, він дуже швидко перетворюється на фоновий шум. Саме тому дієвий алерт має три обов’язкові атрибути: власника, рівень важливості і наступний крок.

Власник потрібен для того, щоб сигнал не зависав між командами. Якщо проблема стосується SEO-сигналів, редиректів, критичного сценарію або регіональної деградації, має бути зрозуміло, хто першим бере її в роботу. Рівень важливості потрібен, щоб команда не реагувала однаково на все підряд. Наступний крок потрібен, щоб після спрацювання алерту не починалося хаотичне з’ясування, з чого взагалі стартувати перевірку.

На практиці тут добре працює проста дисципліна. Попереджувальний сигнал — це подія, яку варто перевірити, але яка ще не схожа на підтверджений інцидент. Інцидент — це високопріоритетна подія, яка вже має достатню впевненість і вимагає дії без зволікання. Такий поділ особливо корисний там, де є перевірка з кількох регіонів: якщо збій видно лише в одній точці, це ще може бути попередженням; якщо його підтверджує більшість локацій або він уже підкріплюється RUM-сигналом, це значно ближче до інциденту.

Щоб шум не розростався, команді достатньо кількох базових правил:

- кожен алерт має мати відповідального, рівень важливості і короткий список перших перевірок;

- перевірка з кількох регіонів має підтверджувати інцидент, а не бути декоративною опцією;

- попереджувальні сигнали та інциденти не можна змішувати в одному потоці, інакше справді важливі події губляться серед другорядних;

- алерти мають прив’язуватися до зони відповідальності: SEO, платформа, фронтенд, checkout, аналітика;

- правила сповіщень варто переглядати після релізів і реальних інцидентів, щоб прибирати зайвий шум, а не накопичувати його.

Чому це настільки важливо? Бо зменшення шуму напряму впливає на MTTR, тобто час до виявлення й усунення проблеми. Коли команда не витрачає час на хибні або нечіткі сигнали, вона швидше розуміє, що сталося, хто це бере в роботу і який сценарій перевіряти першим. У підсумку менше шуму означає не лише менше втоми від алертів, а й менші втрати трафіку, лідів, конверсій і часу команди на хаотичне реагування.

Помилки моніторингу, які шкодять SEO і конверсіям

Найбільша проблема більшості систем моніторингу не в тому, що вони зовсім нічого не бачать, а в тому, що вони бачать не те, що справді важливо для SEO і бізнесу. У результаті команда або запізнюється з реакцією, або витрачає час на сигнали, які не допомагають зрозуміти реальний масштаб проблеми. Нижче — найпоширеніші помилки, через які моніторинг втрачає практичну цінність.

Перша помилка — покладатися лише на uptime-перевірки. Вони потрібні як базовий шар, але не покажуть, що сторінка віддає неправильний редирект, втратила ключовий контент або випадково отримала noindex. Антидот тут простий: додати синтетичні перевірки на коректність сторінки, а не обмежуватися лише відповіддю сервера.

Друга помилка — орієнтуватися лише на алерти з RUM-звітів. RUM добре показує вплив на реальних користувачів, але часто запізнюється і не завжди вказує на джерело проблеми. Антидот — залишити RUM для підтвердження масштабу та пріоритизації, а для швидкої верифікації причини використовувати синтетичні перевірки.

Третя помилка — запускати занадто багато перевірок без пріоритизації. Коли моніторинг намагається охопити все підряд, команда отримує багато сигналів, але втрачає фокус на сторінках і сценаріях, які реально впливають на трафік, ліди та конверсії. Антидот — звузити набір перевірок до ключових точок входу з пошуку, комерційних сторінок і критичних сценаріїв, а не будувати гігантську сітку «про всяк випадок».

Четверта помилка — не використовувати перевірку з кількох регіонів. У такій моделі одиничний збій у конкретній локації або проблемний вузол моніторингу легко перетворюється на фальш-інцидент. Антидот — підтверджувати критичні сигнали з кількох регіонів і застосовувати правило більшості, перш ніж піднімати інцидент.

П’ята помилка — не призначати відповідального і не налаштовувати маршрутизацію алертів. Навіть точний алерт марний, якщо після спрацювання незрозуміло, хто має реагувати: SEO-команда, фронтенд, платформа чи команда, що відповідає за оформлення замовлення. Антидот — прив’язати типи алертів до зони відповідальності й маршруту ескалації ще до першого реального збою.

Шоста помилка — не перевіряти ключові сторінки після релізу окремим коротким набором правил. Без післярелізного контролю команда часто дізнається про регресію запізно, коли вона вже встигла вплинути на органіку, UX або конверсії. Антидот — тримати короткий післярелізний набір перевірок для органічних точок входу з пошуку, комерційних сторінок, реєстрації, оформлення замовлення і критичних шаблонів.

Сьома помилка — не розділяти рівні важливості. Якщо warning і incident живуть в одному потоці без чітких правил, по-справжньому важливі сигнали тонуть серед другорядних. Антидот — одразу визначити, які умови є лише приводом для перевірки, а які вже вимагають негайної реакції.

Після спрацювання алерту робота не закінчується самим фактом сповіщення. Команда має пройти короткий, але дисциплінований цикл: швидко оцінити сигнал, локалізувати проблему, зменшити вплив і розібрати, що саме стало першопричиною. Саме так працює життєвий цикл реагування на інцидент: оцінити сигнал, зменшити вплив і провести розбір. Без цього навіть хороший моніторинг ризикує перетворитися просто на генератор тривог.

Короткий чекліст для перевірки системи моніторингу:

- є синтетичні перевірки для ключових сторінок і сценаріїв;

- є RUM-дані для польових метрик і впливу на UX;

- алерти мають відповідального, маршрутизацію і розподіл за рівнем важливості;

- критичні сигнали підтверджуються перевіркою з кількох регіонів;

- після кожного релізу запускається короткий набір післярелізних перевірок.

Поширені запитання

У чому різниця між RUM і синтетичними перевірками?

Синтетичні перевірки запускають контрольовані сценарії, щоб підтвердити, що сторінка не лише доступна, а й працює коректно. RUM показує, що насправді відчули реальні користувачі на різних пристроях, у різних мережах і регіонах. Якщо коротко, синтетичні перевірки допомагають рано знайти збій, а RUM показує його масштаб і вплив — саме це видно і в матриці рішень, і в логіці мінімального набору сигналів.

Чи потрібні обидва підходи для SEO-моніторингу?

У більшості випадків так, особливо для сторінок із високим впливом на трафік і конверсії. Синтетичні перевірки швидше знаходять технічні регресії, як-от редиректи, noindex або зникнення важливого контенту у відрендереному HTML. RUM підтверджує, як це позначилося на користувачах, і допомагає пріоритизувати реакцію — саме тому для критичних сценаріїв і комерційних сторінок у статті рекомендовано поєднувати обидва шари.

Чи може RUM замінити моніторинг аптайму?

Ні. RUM залежить від реальних сесій, тому може запізнюватися і не показати проблему на сторінках із невеликим трафіком або відразу після релізу. Базовий моніторинг аптайму та синтетичні перевірки залишаються основою для раннього виявлення, а RUM потрібен, щоб оцінити реальний вплив, а не замінити базовий контроль доступності.

На які події потрібно ставити алерти?

Алерти варто ставити на підтверджені, дієві сигнали: multi-region збої, зміни ланцюжка редиректів, випадковий noindex, зникнення ключових блоків у відрендереному HTML або суттєве уповільнення критичного сценарію. Усе інше краще спершу тримати як сигнали для спостереження у звітах, а не як інциденти. Тут знову корисно спиратися на матрицю рішень: для кожного ризику варто мати одну чітку умову для алерту і один сигнал для спостереження.

Чому моніторингу аптайму недостатньо для SEO-регресій

Як синтетичний моніторинг виявляє SEO-регресії

Як зменшити помилкові спрацювання синтетичного моніторингу

Що RUM показує для Core Web Vitals і SEO

Обмеження RUM і ефект семплінгу

Коли обирати RUM, синтетичні перевірки або обидва підходи

Мінімальна система моніторингу для SaaS і eCommerce

Як зменшити шум алертів

Помилки моніторингу, які шкодять SEO і конверсіям

Поширені запитання